צופן פיפיות-על האתגרים בזיהוי איומים בעידן של קריפטוגרפיה הוליסטית

הצפנות היוו מאז ומעולם קו ההגנה הראשון בפני חשיפה וזליגת מידע והשיטה הטכנולוגית הנפוצה ביותר לשיתוף מידע פרטי בסביבה ציבורית, למידור מידע, לצד הבטחת אמינות המידע והמסרים. בעשור האחרון החשש המצוי מחולשות המידע בזמן "תנועה" (Data in Transit) הובילו לפיתוחים משמעותיים בתחום ההצפנה ולטכנולוגיות המאפשרות הצפנה רציפה, החל מהצפנה פוטונית ברמת החומרה ועד להצפנה אפליקטיבית. […]

Breaking Point

מוצר הBreakingPoint מדמה תעבורת אינטרנט ריאליסטית כדוגמת (Facebook, Twitter) ובנוסף מגוון רחב של התקפות (Exploit, Malware, Fuzzing, Botnet) הגורמות לחידלון שירותים. BreakingPoint בוחן ומאמת את רמת תשתיות אבטחת המידע האירגוניות ומקטין את רמת הפגיעות בשיעור של 80% ובנוסף מסייע ברמת מוכנות הארגונים להתמודד טוב יותר עם התקפות בזמן אמת בשיעור של 70% . האתגר העומד […]

Threat Simulator

Threat Simulator היא פלטפורמת סימולציה של פריצה והתקפה (BAS), הבנויה על 20+ שנות מנהיגות בבדיקות אבטחת רשת. על ידי הדמית ה Kill Chain של התקפות הסייבר ברשתות הייצור שלהם, צוותי SecOps יכולים למדוד את יעילות האבטחה, לזהות פערים בכיסוי ולתקן פגיעות אפשריות לפני שתוקפים יכולים לנצל אותם. בעזרת Threat Simulator אתה יכול: לחסוך כסף באמצעות […]

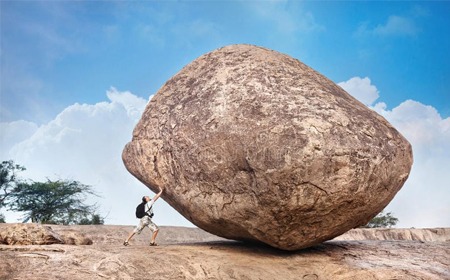

התייעלות ואפקטיביות בהגנת סייבר

בפועל אותו אתגר להגן על הארגון מתקיים ברמה היומית בכל הרובד הניהולי הבכיר בארגון. ללא ספק בליבת העשייה (או בעין הסערה אם תרצו) נמצא ה-CISO וה-CIO, אך המורכבות באיומי הסייבר לא פוסחת על סמנכ"ל הכספים שצריך להתמודד עם עלייה בהוצאות קפיטליות ותפעוליות הנדרשות לעמידה באותם אתגרים שלא לומר חלילה להתאושש מאירוע וכלה במנהל הסיכון והרגולציה […]